Методи захисту даних

Якщо Інтернет та інформаційні технології спростили наше життя, це також породило низку загроз на основі безпеки. Тому стало не менш важливо захищати важливі дані та іншу інформацію відповідними методами захисту даних та конфіденційністю даних. Однак ваше перше завдання - виявлення конфіденційних даних, які ви хочете захистити від витоку. Ця ідентифікація може бути здійснена лише після ретельного завершення аудиту. Після того, як ви зрозуміли значення безпеки даних, наступне ваше завдання - це зрозуміти методичне розуміння того, які частини ваших даних є вразливими та потребують певного захисту.

Хакерів, фішерів та фармерів стали досить розумними в наші дні, тому вам потрібно бути розумнішими за них, щоб звести нанівець будь-які чинники ризику, які існують. Методи захисту даних всебічно висвітлюють усі життєво важливі кроки, які потрібно вжити, щоб зберегти вашу інформацію та безпеку. Але важливо пам’ятати на цьому етапі, що не всі кроки можуть бути застосовні і стосуються кожної компанії.

Почнемо з 8 важливих прикладів техніки безпеки та конфіденційності:

№1. Методи захисту даних - установка антивірусного програмного забезпечення

Після того, як ви зрозумієте значення безпеки даних, давайте розпочнемо з різних видів загроз вірусами та зловмисними програмами, продовжуйте атакувати комп’ютерну систему. Отже, стає цілком важливим, щоб у кожній комп'ютерній системі було встановлено оновлене антивірусне програмне забезпечення, яке є одним із найкращих прикладів безпеки даних. Повна установка програмного забезпечення не вирішить вашу мету, але його потрібно регулярно оновлювати принаймні за тиждень. Ви повинні мати знання конфігурації програмного забезпечення. Однак для вас також важливо знати про різні види вірусів. Звичайно, це непрохані гості, що проникають у ваш комп’ютер через різні джерела, такі як зовнішні жорсткі диски, включаючи заражені накопичувачі ручок, компакт-диски чи DVD-диски, перегляд незахищених веб-сайтів, електронні листи та інші файли та документи. Деякі віруси можна легко виявити та видалити за допомогою антивірусного програмного забезпечення, тоді як інші приховані, і їх важко відстежити. Крім вірусів, на комп’ютер також можуть вплинути:

- Троянські коні

Це грецький термін, який при проникненні у ваш комп'ютер може принести шкідливі коди, які можуть негативно вплинути на важливі файли та програмне забезпечення. Троянські коні в основному атакують систему, коли ви завантажуєте щось з невідомого та незахищеного джерела. Таким чином, вам потрібно перевірити справжність веб-сайту, перш ніж розпочати завантаження файлу.

- Черви

На думку експертів з безпеки, глисти становлять навіть більшу загрозу, ніж вірус, і можуть легко потрапити у вашу систему. Зазвичай вони атакують через електронну пошту про шахрайство або підроблені веб-сайти, заражаючи файли та документи. Вони швидше поширюються і атакують об'ємну систему за один раз.

№2. Встановлення останніх оновлень для очищення методів захисту даних від загроз

В результаті дослідження було встановлено, що більшість програмного забезпечення Microsoft, таких як операційна система, як Windows XP, мають дуже чутливі коди. Можливо, ці коди можуть мати деякі помилки, які важко виявити часом, але це також один з найкращих прикладів безпеки даних. Ці помилки, в основному, включають неправильну функцію кодів, блокування програм тощо. Вони, як правило, послаблюють безпеку, якою хакери легко користуються. Вони мають доступ до захищених файлів і часто можуть пошкодити дані різними незаконними методами.

Однак не вдається вирішити такі питання. Ви можете скористатися оновленнями та виправленнями, завантаживши їх безкоштовно. Вони також називаються пакетами послуг. Слідкуйте за оновленнями програми. Краще не використовувати старі версії операційної системи Microsoft або MS Office, такі як 1998, 2001, 2003, XP, 0W`ord doc, Powerpoint, Excel, Outlook тощо.

№3. Методи захисту даних - не використовуйте шпигунські та рекламні програми

Як власник комп’ютера, ви не тільки повинні бути пильними щодо загроз вірусів та глистів, що проникають у комп'ютерну систему, але й різних інших небезпек, які є злими та небезпечними для ваших конфіденційних файлів та документів. Краще переглядати або переглядати Інтернет поодинці. Слідкуйте за тим, щоб ніхто не шпигував за вашими звичками перегляду та збирання конфіденційної інформації з вашого комп’ютера. Але перед цим слід знати, що рекламне ПЗ є.

- Рекламні програми

Рекламне програмне забезпечення - це звичайно шпигунське програмне забезпечення, за допомогою якого людина може дізнатися, які веб-сторінки ви відвідуєте в Інтернеті. Можливо, ви натрапили на спливаючі оголошення, які в основному відображаються в іншому вікні під час перегляду Інтернету. Якщо ви хочете позбутися від такої непотрібної реклами, вам потрібно вимкнути деякі частини елементів керування JavaScript і ActiveX. Однак є кілька винятків підроблених рекламних програм. Це багато в чому залежить від справжності програмного забезпечення та домовленостей про його ліцензування.

- Шпигунські програми

З іншого боку, шпигунське програмне забезпечення - це як небажані помилки, які самостійно шкодять вашому комп'ютеру. Це в основному троянські коні або нелегальний файл, який автоматично завантажується навіть тоді, коли ви цього не хочете. Він приправляє вашу інформацію та вашу діяльність на вашому комп'ютері, тим самим записуючи їх на жорсткий диск без вашого відома. Це дійсно полегшує роботу хакерам, оскільки вони можуть легко виявити вашу конфіденційну інформацію, таку як паролі, банківські реквізити, шпильки картки банкоматів тощо.

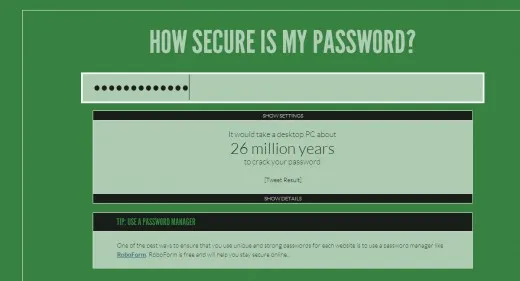

№4. Методи захисту даних - завжди вибирайте незвичайний і хитрий пароль

Не раз ви, напевно, читали, що хакерам вдалося зламати обліковий запис електронної пошти чи веб-сайт, оскільки вони могли легко зламати пароль. Пароль є одним з важливих інструментів, який забезпечує безпеку і безпеку всієї вашої інформації. Доцільно вибрати пароль, який має хорошу міцність щодо символів. Ви можете поскаржитися, що складні паролі досить складно запам’ятати і часто люди прагнуть їх забути. Але це можна десь записати. Для збереження пароля потрібно виконати наступні кроки.

- Завжди записуйте свій пароль у безпечному та безпечному місці, а не на екранах моніторів комп’ютера, де до нього легко отримати доступ

- Коли ви входите у свій обліковий запис (електронною поштою, Facebook чи Twitter), адміністратор зазвичай пропонує вам два варіанти; Запам’ятайте пароль і Nope. Ніколи не вибирайте перший варіант. Роблячи це, кожен, хто керує вашим комп'ютером, може переглядати ваш пароль

- Не розголошуйте свій пароль нікому, навіть своєму найближчому другу або родичу, якому ви повністю довіряєте

- Вам слід продовжувати змінювати пароль протягом кожні кілька місяців. Ніколи не зберігайте один пароль для будь-якого облікового запису занадто довго

- Спробуйте підтримувати різні паролі для різних облікових записів. Наприклад, пароль вашого ідентифікатора електронної пошти не повинен відповідати Facebook або навпаки. Припустимо, вам доведеться надсилати електронну пошту навіть тоді пароль ніколи не повинен бути однаковим

№5. Методи захисту даних - Створення надійного пароля

Міцний пароль також є у списку прикладів безпеки даних, тому що ви вже знаєте про необхідність створення повної довжини та міцного пароля, який не потрапляє на радари хакерів легко. Зловмисники зазвичай використовують засоби розбору паролів, такі як інтелектуальне відгадування, автоматизація та словник атак.

Деякі основні особливості сильного пароля

- Ідеальна довжина будь-якого пароля не менше восьми символів

- Він завжди повинен містити символ, введений у верхньому регістрі, малі, спеціальні символи, такі як (@, #, $), також відомі як символи та принаймні одне число від одного до нуля. Ідеально розміщувати символи на другій чи шостій позиціях

- Будь ласка, зробіть це як ваші паролі; ваше ім’я, ідентифікатор користувача, дата народження, населений пункт, де ви живете, ім’я батьків, назву школи чи установи, номер вашого транспортного засобу, номер мобільного телефону або будь-яке надзвичайно просте слово.

Рекомендовані курси

- Програма на Windows 10

- Програма для тестування програмного забезпечення

- Програма програмування Python

- Навчання онлайн-сертифікації в Джанго

№6. Методи захисту даних - намагайтеся уникати небезпечних повідомлень електронної пошти

У нас часто існує припущення, що електронний лист є одним із найважливіших та найефективніших засобів електронного зв’язку сьогодні. Це абсолютно правильно. Однак потрібно переглянути і іншу сторону монети. Якщо ви не насторожуєтесь і зберігаєте пильність у своєму обліковому записі електронної пошти, тоді у вас виникають великі проблеми. Експерти-кібер вважають, що електронні листи - це найпростіший та найшвидший метод, який, мабуть, застосовують зловмисники для надсилання вірусів у масу комп'ютерних систем в офісі. Ось такі кроки для забезпечення безпеки та конфіденційності електронної пошти.

- Захищені паролем електронні листи

Майже кожен ідентифікатор електронної пошти захищений паролем, і вам потрібно ввійти, ввівши ім’я користувача та пароль. Ніхто не може використовувати ваш електронний рахунок для будь-яких цілей, не знаючи пароль.

- Перевірте все, перш ніж натиснути Надіслати

Надзвичайно легко надіслати повідомлення кому-небудь лише натисканням кнопки «Надіслати». Однак вам потрібно бути дуже обережним, перш ніж надсилати повідомлення кому-небудь. Слід переконатися, що ви ввели правильну та повну електронну адресу одержувача. Як власник компанії, ви зобов’язані навчити своїх працівників процесу захисту конфіденційної інформації.

- Підтримуйте Заяви про конфіденційність

Більшість великих компаній мають заяву про конфіденційність, яка міститься в їх електронних листах. Ви здебільшого знайдете його наприкінці пошти, ймовірно, у формі тексту підпису. Ну, якщо ви запитаєте експерта, він, безумовно, сказав, що це чудовий інструмент, який можна мати у своєму активі.

- Не потрапляйте під атаку фішингу

Це звичайні хитрощі, які використовуються хакерами чи фішерами, щоб захопити жертв за допомогою підроблених або підроблених електронних повідомлень електронної пошти, щоб знати деякі конфіденційні відомості, такі як банківські реквізити та іншу фінансову інформацію. Вони часто використовують логотипи компанії та ідентифікатори електронної пошти відомих та великих компаній для націлювання своїх жертв. Повідомлення електронної пошти виявиться повністю автентичним, але це лише незаконна пошта. Вони намагаються заманювати людей за допомогою величезних грошових призів та інших нагород. Будьте дуже обережні і не відповідайте на такі електронні листи. Видаліть їх негайно.

- Використання шифрування електронної пошти

Це ще один ефективний та корисний спосіб захисту вашої електронної пошти від хакерів, особливо якщо вміст повідомлення є надзвичайно конфіденційним. У такому сценарії комусь дійсно стає досить важко розшифрувати вміст, оскільки він знаходиться в незашифрованому форматі.

- Використовуйте фільтри спаму

Спам - це непотрібні або небажані електронні листи, які надходять у вашу поштову скриньку, і кожен раз, коли вам доведеться їх очищати. Однак за допомогою спам-фільтрів ви можете позбутися таких небажаних електронних листів, оскільки вони не дозволять їм надходити у вашу папку "Вхідні". Ви знаєте, що більшість спаму - це підроблені електронні листи, які не мають жодного стосунку до вашої роботи. Їх можна надіслати навмисно завантаженими вірусом, щоб порушити комп'ютерну систему.

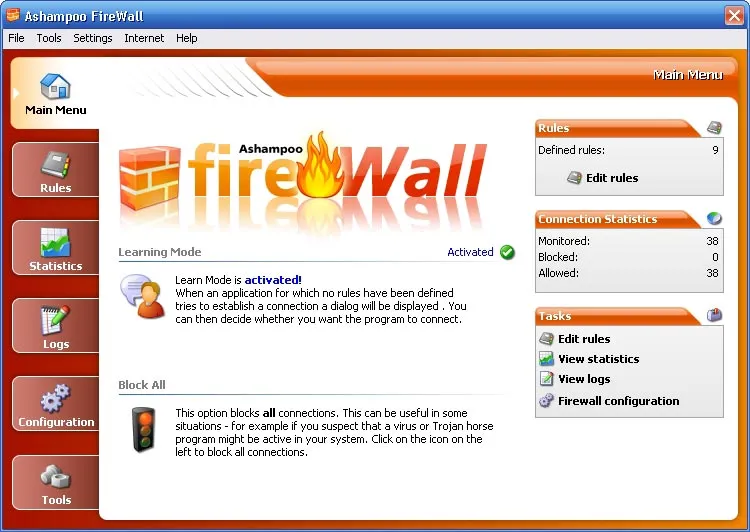

№7. Методи захисту даних - корисність установки брандмауера

Встановлення брандмауера також є прикладом безпеки даних, оскільки, коли ви користуєтесь Інтернетом, встановлено з'єднання з обох сторін. Однак, під час доступу до Інтернету, ви можете несвідомо натрапити на деякі несанкціоновані веб-сторінки. Таким чином, вам потрібен потужний інструмент безпеки для запобігання такого випадку. Практично кажучи, брандмауер завжди відіграє найважливішу роль захисника, що захищає вашу систему від відвідування фальшивих веб-сайтів. Він буде стежити за всіма портами та попереджатиме вас, як тільки ви заходите на незахищену територію веб-сайту.

Ви можете встановити важливий брандмауер у формі апаратного забезпечення або програмного забезпечення із захисту даних. Якщо говорити про процес встановлення, то програмні брандмауери завжди простіше встановити. Однак їх можна використовувати лише для однієї комп'ютерної системи. З іншого боку, апаратні брандмауери в основному захищають цілу мережу комп'ютерних систем. Незалежно від доступу до Інтернету; важливо встановити брандмауер для вашої особистої системи чи для офісу.

№8. Методи захисту даних - Блокування всіх важливих файлів і документів

У прикладах безпеки даних блокування файлів та документа також є корисним прикладом прийомів захисту даних, оскільки до електронних даних можна отримати доступ з будь-якої точки світу, і тому, якщо ви не хочете, щоб усі ваші документи мали доступ до всіх, тоді заблокуйте та захистіть ваші дані, де б вони не були. Однак ви повинні пам'ятати місце, де ви захистили свої дані. Крім цього, надзвичайно важливо захистити і ваші сервери.

Методи захисту даних Висновок

Дані та інша життєво важлива інформація, що зберігається в комп'ютерній системі, є досить чутливою та конфіденційною як для вас, так і для вашої компанії. Оскільки кіберзагрози набувають великого значення, забезпечення надійних та зміцнених даних про безпеку та конфіденційність стало дуже важливим. Окрім виконання цих дій, ви завжди повинні бути пильними та уважними під час користування Інтернетом.

Рекомендовані статті

Це керівництво ІТ спричинило низку загроз на основі безпеки. Ось 8 найважливіших способів забезпечення повної техніки захисту даних та конфіденційності. Це наступне зовнішнє посилання, пов’язане з методами захисту даних.

- 32 Важливі засоби кібербезпеки, про які ви повинні бути обізнані

- Найефективніші програми безпеки Android (останні)

- Важливий крок для досягнення успіху в програмуванні Python (трюки)

- Вичерпний посібник з безпеки Android та безпеки з відкритим кодом (ОС)

- Інформація про функцію PROPER в Excel