Що таке алгоритм ІДЕА?

IDEA розшифровується як Міжнародний алгоритм шифрування даних. Це в основному симетричний алгоритм блочного шифрування. Асиметричний алгоритм використовує один і той же ключ і для шифрування, і для дешифрування. Блоковий шифр ділить повідомлення на блоки, кожен із фіксованою довжиною, а потім ви шифруєте кожен блок незалежно.

Розуміння алгоритму ІДЕА

- Типовий розмір блоку - 16 байт із 128 біт. Блоковий шифр, як правило, працює в круглих блоках, де частина ключа застосовується до кругла, а потім виконуються інші операції над нею. Після певної кількості раундів, наприклад, від 10 до 16, ми закінчуємо наш шифротекст для цього блоку.

- Блок шифротексту точно такого ж розміру, як і звичайний текстовий блок, 16 байт. Для кожного раунду ми працюємо над блоком, використовуючи частину ключа шифрування, яку ми називаємо круглою клавішею. Ми отримуємо кілька круглих ключів із ключа шифрування за допомогою розкладу ключів.

- Розклад ключів - це алгоритм, що Shifts, XOR, Multiplices та виконує інші типи операцій над оригінальним ключем шифрування, щоб придумати ці круглі клавіші. Добре, якщо у мене є 16-байтний блок і у мене 128-бітний ключ, який також становить 16 байт,

Плутанина і дифузія

Давайте розберемось у різниці між сплутаністю та дифузією.

Плутанина

- Плутанина пов'язана із співвідношенням ключа і шифротексту.

- Ми гарантуємо, що невелика зміна ключа призводить до значних змін у шифротексті.

- XOR недостатній; один до одного.

- Основний графік.

Дифузія

- Дифузія пов'язана із співвідношенням повідомлення та шифротексту.

- Невелика зміна повідомлення -> велика зміна шифротексту.

- Приховує шаблони всередині повідомлення.

Таким чином, в режимі роботи електронної кодової книги ми зазвичай запускаємо блок-шифр в режимі роботи Cipher Block Chaining або CBC. За допомогою ланцюга блоку шифру ви будете XOR шифрувати попередній блок з попереднім блоком із простим текстом наступного блоку, перш ніж ви були зашифровані. Таким чином, кожен блок повідомлення залежить від усіх блоків, які були раніше.

Стандарт шифрування даних (DES)

Давайте розглянемо деякі аспекти стандарту шифрування даних (DES).

Довжина ключа

- 64-бітний вхід

- 8-бітна перевірка парності

- 56-бітний ефективний ключ

Слабкість

- Теоретичний

- Коротка клавіша

Детальне розуміння алгоритму IDEA

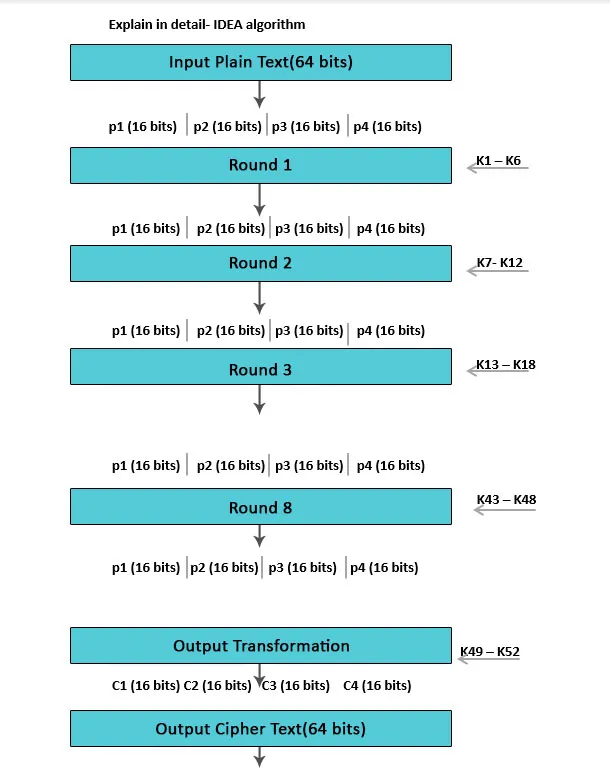

64-розрядний звичайний текстовий блок вводу, розділений на 4 частини (16 біт у кожному), оголосити p1 до p4

- Тому p1 до p4 будуть вхідними сигналами для початкового раунду алгоритму.

- Таких раундів 8.

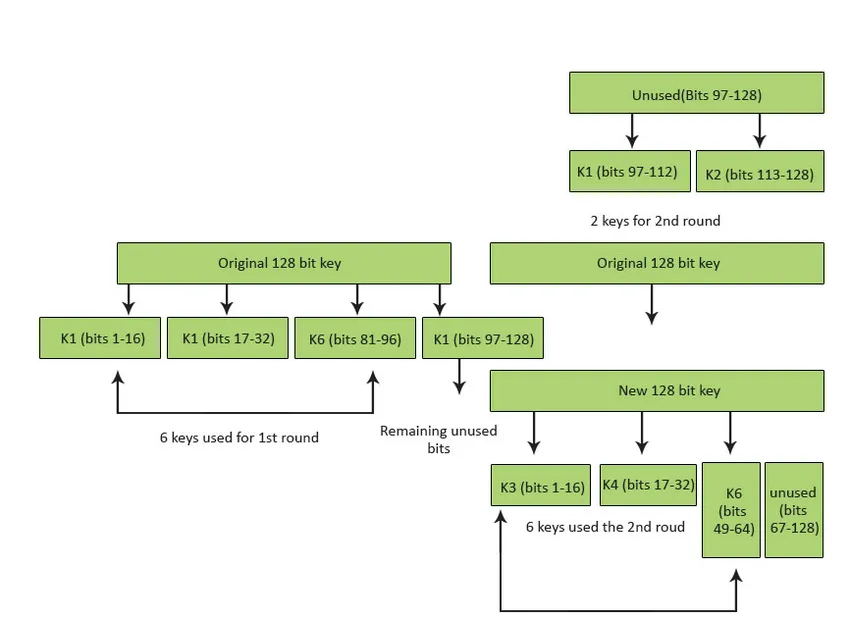

- Ключ складається з 128 біт.

- У кожному раунді буде створено 6 підключень.

- Кожен з підклавішів включає 16 біт.

- Усі ці підключі будуть розміщені на 4 вхідних блоках p1 до p4.

- Останні дії включають вихідну трансформацію, яка зазвичай виграє просто 4 підклавішних ключі.

- Останній створений результат - 4 блоки шифротексту від C1 до C4 (кожен з 16 біт).

- Вони змішуються для створення останнього 64-бітного блоку шифротексту.

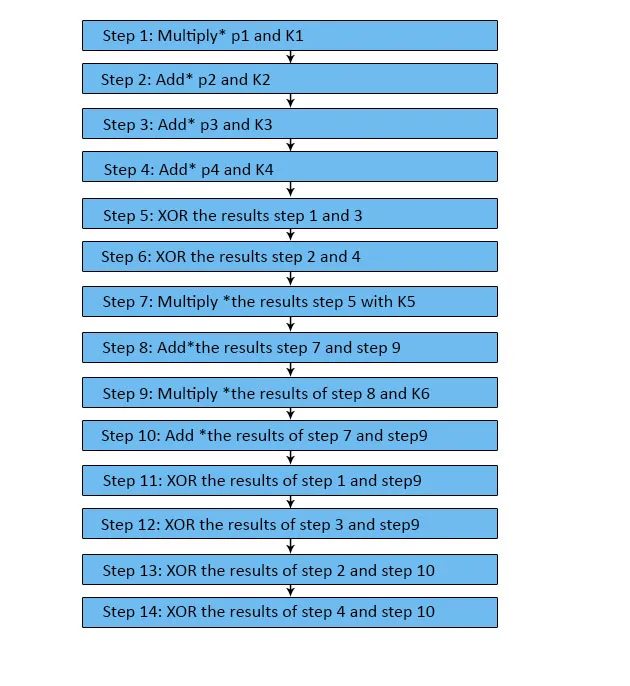

Інформація про єдиний раунд

- В IDEA проходить 8 турів

- Кожен вимагає виконання декількох операцій навколо чотирьох блоків даних із застосуванням 6 клавіш.

- Ці кроки працюють численними математичними заходами.

- Є кілька *, додайте * і XOR процедури.

- Множити * означає модуль множення

- Для введення * потрібен модуль додавання

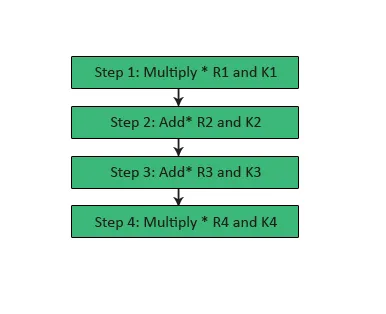

Вихідна трансформація

- Це може бути разова процедура.

- Тут потрібні місця до кінця 8-го туру.

- Вхід до вихідної трансформації - це 64-бітове значення, розділене на 4 підблоки (стан R1 - R4 кожен серед 16 біт).

- Тут використовуються чотири 16-бітові підклавіші (K1 до K4).

- Процес перетворення результату може бути наступним.

Висновок

- IDEA може бути визнаним шифром, який був вивчений багатьма експертами протягом попередніх 10 створенням підключі ключа для раунду, кожен з 8 раундів використовує 6 підклавішів (отже, 8 * 6 = 48 підклавішів важливі для турів). Останній результат перетворення отримує 4 клавіші (тобто 48 + 4 = 52 підключі). З клавіші введення 128 біт, всі ці 52 підключі будуть вироблятися роками, а також не було виявлено жодного удару проти п’яти і більше з 8, 5 раундів.

- Через свою стійкість до криптоаналітичних атак та через включення до кількох відомих криптографічних угод IDEA можна довіряти. Алгоритм базового IDEA, безумовно, не може бути уподібнений за ефективністю та безпекою за допомогою простих версій DES або AES. Основний алгоритм IDEA призначений допомогти учням ознайомитись з алгоритмом IDEA, надавши версію IDEA, яка дає можливість екземплярам добре працювати вручну, а також запропонувати порівняння методики IDEA разом із способами DES та AES .

Рекомендовані статті

Це було керівництвом до алгоритму IDEA. Тут ми обговорили Стандарт шифрування даних, інформація про єдиний раунд, трансформація виводу, плутанина та дифузія алгоритму IDEA. Ви також можете ознайомитися з іншими запропонованими нами статтями, щоб дізнатися більше -

- K- означає алгоритм кластеризації

- Алгоритм наївного Байєса

- Алгоритм трасування променів

- Що таке жадібний алгоритм?