Джерело зображення: torproject.org

Джерело зображення: torproject.org

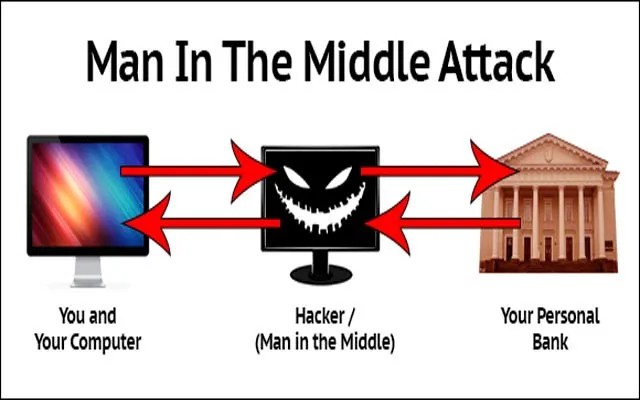

Так. Я знаю. Назва здається страшною. Але це не назва якогось фільму. Але я можу обміняти, що це так страшно, як це стає. Людина в середині MITM - це тип нападу, який використовується при злому та викрадення мереж.

Але чому ім'я Людина в середньому MITM. Зачекайте! Це не все! Раніше вона була відома як Мавпа в середині. Я не знаю, чому його так називали, але я точно знаю, чому ім'я "Чоловік у середньому". Наступна картина буде сама пояснювальною для свого визначення.

Джерело зображення: github.com

Синопсис атаки "Людина в середині" (MITM)

Все ще сумніваєтесь? Дозвольте мені пояснити це вам. Припустимо, що ви є людиною, якій потрібно регулярно відвідувати сайт для вашої компанії для певного типу робіт. Ви відвідуєте місце своїх клієнтів і додаєте свій ключ для запуску Інтернету.

Але ви бачите, що вам не вдалося поповнити Інтернет-пакет (припустимо). А тепер ви навіть не можете зарядити його через те, що ваш Інтернет не працює.

Тепер клієнт достатньо хороший, щоб дозволити вам отримати доступ до його бездротової локальної мережі або Wi-Fi у нашому випадку. Але річ у тому, чи безпечно це? Абсолютно не. Ви, мій друже, зараз можете стати жертвою деяких великих корпоративних шпигунських речей. Ха-ха … Не зовсім так, але я вважаю, що це не безпечно. Дозвольте мені пояснити вам це якось іншим чином.

Те, що я вам казав вище, було лише попередженням. Я це робив у реальному житті, і дозвольте показати вам наслідки цього. Я для початку тестер на проникнення.

Що б я не сказав тут, те, що я пропоную вам зробити у власних домашніх умовах або лабораторії. Це в громадському місці може поставити вас у деяких серйозних юридичних питаннях. (Коротше кажучи, до тих пір, поки у вас не буде хорошого юриста, не робіть цього).

Інцидент

Два роки тому, коли я ще вчився хакерству (я все ще вчусь), я сидів у Макдональдсі в Пуні, Індія. Мій тиждень в Інтернеті був знижений через екстремальні опади. А оскільки я людина, яка не може жити без Інтернету, я вирішила зазнати аварії на McDonalds, тому що у неї є БЕЗКОШТОВНИЙ Wi-Fi.

Так, люди звичайно відразу стрибають у місце, де є безкоштовний Інтернет (принаймні люди в Індії), не думаючи про проблеми, які це може спричинити (через таких людей, як я).

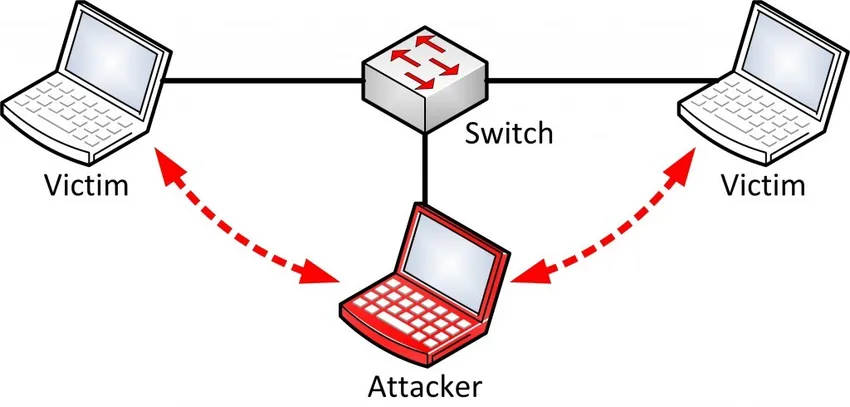

Отже, я запустив свій ноутбук. У той момент я встановив Arch Linux, який досі є моїм улюбленим. Але те, що я зробив, можна зробити на будь-якому ноутбуці, встановленому з базовою ОС Linux (YES-Its Linux). Мені було нудно, і оскільки мені нічого не було, я розпочав атаку MITM на забавній основі. Ця атака досить витончена.

Що це зробить, це, ймовірно, змусить інших комп’ютерів та мобільних телефонів у мережі думати, що я маршрутизатор і передавати всі пакети через мене. Якщо ви не з жахом з цього приводу, то ви повинні бути.

Причина цього в тому, що зараз я обробляю кожну інформацію, яка проходить через мережу; як вхідний, так і вихідний трафік. Тепер я можу переглядати пакети, обнюхувати їх і переглядати всі дані, що проходять.

Будь то люди, які входять у веб-сайти соціальних мереж, люди спілкуються в чаті або ще гірше, люди роблять банківські операції. Як правило, я тримаюся подалі, як тільки побачив цифровий сертифікат будь-якого банку. Але те, що я б робив лише заради задоволення, - це те, що я міняв би чати, якими користувалися люди.

Це було серйозно весело. WhatsApp захищений (або принаймні ви не можете зламати його, як тільки він пройде через мережу). Дуже багато людей використовували We-chat та Hike, які мали надзвичайно низьке шифрування або взагалі не шифрували. Отже, коли хлопець просив дівчину десь зустрітися, я зазвичай міняв адресу їхньої зустрічі.

Я знаю, що це по-дитячому, але, як я вже сказав, це було весело. (Я насправді зробив набагато більше, ніж просто це). Отже, річ у тому, що я не міг лише бачити трансакції та трафік, що я відбувався, я навіть міг їх змінити, надіслати щось зовсім поза графіками.

Наприклад, якщо хтось відтворює відео на YouTube, я міг би повністю змінити це відео за допомогою простого JavaScript і передати його. Тепер дозвольте мені ще раз запитати вас про мій перший приклад використання абсолютно випадкового Wi-Fi, чи вважаєте ви, що це безпечно?

Рекомендовані курси

- R Студія Anova Навчальний набір технік

- Навчання онлайн-сертифікації в AngularJS

- Професійне навчання ISTQB рівня 1

- Навчання з основ професійного тестування програмного забезпечення

Як і чому

Гаразд, тепер головне питання, яке ви всі чекали? Чому? Це, мабуть, навіть не питання. На це є багато відповідей, як, наприклад, убезпечити себе або зрозуміти пов'язані з цим ризики та науку про те, як це працює в реальності, і, власне кажучи, як знати і зловити когось, хто робить те ж саме .

Отже, для початку, щоб зробити MITM-атаку, я рекомендую використовувати Kali Linux. Таким чином, у вас є набагато менше клопотів, щоб встановити що завгодно, тому що Kali Linux - це програмне забезпечення, яке встановлюється майже всіма програмами.

MITM зазвичай проводиться при отруєнні ARP. MITM включає крадіжку файлів cookie, викрадення сеансу, де ви можете зафіксувати весь сеанс входу будь-якої людини та багато іншого.

Маючи достатньо інформації, можна навіть здійснити атаку з розподіленим денілом служби та зняти всю мережу. Я не буду записувати тут повноцінні шматочки кодів. Але я б розповів вам основи MITM, щоб розпочати роботу. Причина в тому, що атака здебільшого залежить і від безпеки маршрутизатора.

Ви просто не можете взяти ноутбук у ці дні і зламати щось. Для цього вам потрібна належна настройка. Отже, після встановлення kali linux я рекомендував би провести хороший моніторинг та ввести Wi-Fi.

Я використовую місяцями - TP-Link Wn722n. Він має хороший діапазон і надзвичайно потужний і портативний, щоб здійснити атаку MITM.

Тепер все, що вам потрібно зробити, - це використовувати ArpSpoof для підроблення вашого Mac ID, щоб мережа подумала, що ви маршрутизатор, а потім захопити весь пакет за допомогою Wireshark та tcpdump. Ви також можете нюхати трафік за допомогою Dsniff, однак, ви не зможете нюхати https-пакети.

Dsniff працює лише з незахищеним шаром сокета, тобто http, а не https. Щоб працювати з http, вам потрібно буде використовувати SSL Strip, щоб відмовитися від шару захищених сокетів, а потім обнюхати пакети через нього.

Майте на увазі ще кілька речей. Переконайтеся, що ваш брандмауер налаштований на прийняття цих пакетів. Крім того, якщо ви робите це в локальній мережі, це не проблема, але якщо ви намагаєтеся зробити це на WAN, вам доведеться перенести його вперед, щоб отримати ці пакети.

Нижче наведено кілька інструментів MITM Attack, якими можна скористатися:

Для вікон:

Каїн і Абель - інструмент GUI для нюхання отруєння ARP. Оскільки я давно перебуваю в цій галузі, я б краще запропонував не переходити на людину до інструментів середньої атаки для Windows. Причина: якщо ви намагаєтесь зробити кілька атак, Windows не допоможе. Вам доведеться перейти на Linux або мати кілька комп’ютерів, що, не годиться.

Для Linux:

- Ettercap і Wireshark: нюхати пакети в локальній мережі

- Dsniff: для захоплення вхідних даних SSH

- SSLStrip - для видалення захищеного шару над пакетами

- Airjack - робити кілька MITM за один раз

- Wsniff - інструмент для видалення SSL та HTTPS

Якщо ви думали, що це все, зачекайте. Є ще одна платформа, про яку ви, можливо, навіть не знаєте: І це мій улюблений Android. Подивимося, що Android має у своєму магазині:

- Dsploit - інструмент для різних типів MITM-атак

- Zanti2 - Zanti - комерційне програмне забезпечення, раніше це було платним додатком, але останнім часом вони зробили його безкоштовним. Він надзвичайно сильний у випадку MITM та інших атак

- Wireshark - те саме, що і Linux

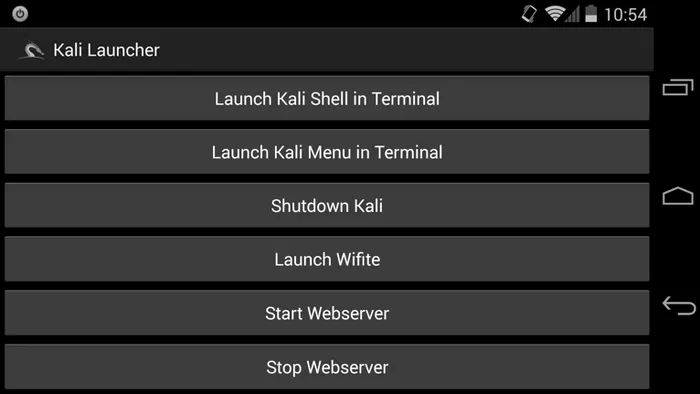

- Kali Linux - Так. Для Android є Kali Linux, який зараз відомий як NetHunter. Найкраще, що ви навіть можете запустити свій власний домашній комп'ютер із цим, а потім почати злому, не залишаючи жодного сліду.

Отже, наступного разу, коли ви побачите, як хтось возиться по вашій мережі, вам потрібно не сумніватися лише у хлопця з ноутбуком. Будь-яка людина з хорошим андроїд мобільним телефоном, як Nexus або Єдиний плюс, може зламати вашу мережу, навіть не знаючи про це.

Ось так виглядає графічний інтерфейс Kali на Nethunter:

Джерело зображення: kali.org

Параноїя - запорука безпеки

Єдиний спосіб зберегтись у безпеці в цьому світі, де їдуть паразити, - залишатися параноїком. Справа не лише в атаці MITM, а тому, що вона для всього. Нижче наведено кілька кроків, які ви можете врахувати під час доступу до загальнодоступного Wi-Fi, щоб захистити себе:

- Завжди використовуйте VPN під час підключення до Служб електронної пошти

- Використовуйте захищений електронний лист із пристойною безпекою електронної пошти для виявлення шкідливих програм, наприклад: Google або Protonmail

- Якщо ви самі є власником загальнодоступного Wi-Fi, вам слід встановити IDS, тобто систему виявлення вторгнень, щоб захопити будь-який тип ненормативної діяльності

- Раз у раз перевіряйте свої облікові дані, щоб побачити, чи відбулася якась випадкова активність чи доступ до неї з іншого місця розташування. Змінюйте свої паролі щомісяця. І найголовніше, не полегшуйте їх людям. Більшість людей зберігають паролі на зразок 18two19Eight4. Цей пароль зламати надзвичайно просто, тому що це може бути просто дата народження, тобто 18 лютого 1984 року. Паролі мають бути як "iY_lp # 8 * q9d". Так, так виглядає пристойно захищений пароль. Я не кажу, що це неможливо. Але, це затратить у 10 разів більше часу, яке знадобиться у випадку попереднього.

Отже, це було б наразі. Зачекайте, поки в наступному моєму блозі про кібербезпеку буде отримано більше оновлень. До цього часу залишайтеся в безпеці і продовжуйте злому.

Схожі статті: -

Ось кілька статей, які допоможуть вам отримати більш детальну інформацію про таємний нападник, тому просто перейдіть за посиланням.

- 13 типів правил етикету електронної пошти, які ви можете порушити

- Питання для інтерв'ю Java для свіжішої | Найважливіший

- 6 видів кібербезпеки | Основи | Важливість

- Linux проти Windows - з'ясуйте 9 найдивовижніших відмінностей

- CEH vs CPT (Сертифіковані етичні хакери VS, сертифіковані тестери на проникнення)