Вступ до симетричного шифрування ключів

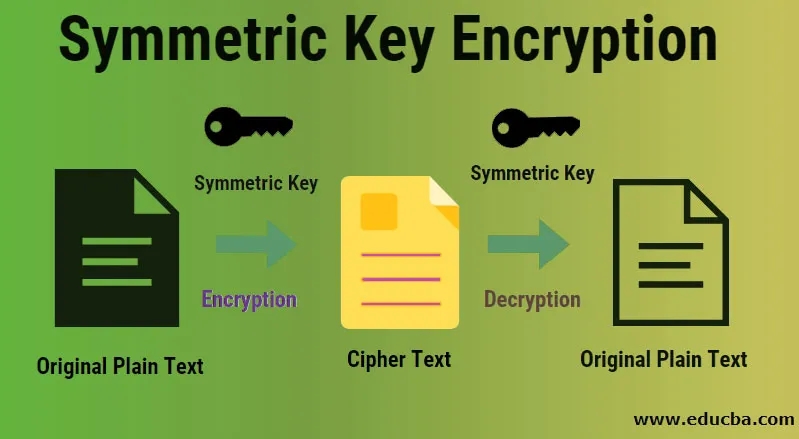

Симетричне шифрування ключів визначається як тип техніки шифрування, де для шифрування та розшифрування електронних повідомлень використовується лише один секретний ключ, який також є секретним ключем.

Це алгоритми, які застосовуються у випадку криптографії та використовують однаковий тип ключів для всіх видів методів шифрування, які пов'язані як з шифруванням простого тексту, так і з дешифруванням блочного шифротексту. Клавіші можуть бути однаковими за формою та структурою або може бути простий вид перетворення, який відбувається, коли ви переходите між клавішами. Ключі в цілому використовуються для представлення загальної таємниці між однією або двома сторонами, яку можна ефективно використовувати для підтримки інформаційного зв’язку на приватній основі. Ця конструкція, коли обидві сторони мають рівний доступ до секретного ключа, є критичним недоліком шифрування на основі симетрії.

Це не так у випадку з асиметричним шифруванням ключа або технікою шифрування на основі відкритого ключа. Симетричні клавіші можуть використовувати або блокові шифри, або потокові шифри. Використовуючи це шифрування, ви гарантуєте, що дані перетворяться у зашифровану форму, яку ніхто не може зрозуміти, хто не має доступу до секретного ключа для розшифровки. Після того, як призначений одержувач, який має доступ до цього ключа, володіє повідомленням, ми переконуємося, що алгоритм змінює стан дії таким чином, що повідомлення повертається до початкової та зрозумілої форми.

Розуміння

- Як ми вже згадували, що стосується технології симетричного шифрування ключа, для шифрування та дешифрування електронної інформації використовується лише один ключ, який також відомий як секретний ключ. Тому обидва суб'єкти, які беруть участь у процесі симетричного шифрування ключа, повинні гарантувати, що єдиний ключ розподілений між обома групами сторін. Цей метод є менш надійним у порівнянні з асиметричним шифруванням ключів, оскільки ця методика використовує як відкриті, так і приватні ключі для розшифровки та шифрування.

- У випадку симетричного шифрування ключа секретним ключем, яким володіють обидві сторони, може бути будь-що, наприклад, пароль або пароль, а також може бути випадковим рядком літер або цифр, що були створені захищеним генератором випадкових чисел (РНГ). Цей RNG використовується для критичних програм, таких як шифрування на базі банківських послуг, де симетричні ключі повинні бути розроблені, використовуючи RNG, який також є загальновиробничим стандартом, таким як FIPS 140-2.

Як симетричне шифрування ключів робить роботу такою простою

Симетричне шифрування ключів не повинно покладатися на окремі приватні та відкриті ключі, як у випадку з технологією асиметричного шифрування ключів. Він використовує простий загальний ключ, який можна використовувати для передачі даних та інформації, використовуючи алгоритми шифрування та дешифрування. Тому існує дещо менша складність, пов'язана з розшифровкою одного ключа, ніж дешифрування двох ключів, і тому з ним легший підхід.

Що ви можете зробити із симетричним шифруванням ключа?

Це може бути використано у випадку RC6, DES, RC5, AES, RC4, Blowfish, Twofish, CAST5, Змій, 3DES, Skipjack, IDEA, Safer ++ тощо. Це зазвичай використовується для досягнення багатьох криптографічних примітивів, ніж звичайне або базове шифрування. прийоми. Під час шифрування повідомлення ви не можете гарантувати, що вміст повідомлення не буде змінено при шифруванні. Тому код автентифікації повідомлення додається разом із шифротекстом, щоб переконатися, що зміни, які вносяться до шифротексту, будуть добре відмічені стороною приймача.

Переваги

1. Надзвичайно безпечний: Цей алгоритм є надзвичайно безпечним алгоритмом, оскільки використовується лише одна клавіша, яка використовується для всіх видів транзакцій.

2. Відносно швидкий: Це більш швидкий алгоритм, оскільки з цими алгоритмами задіяна не дуже складна структура.

3. Легша і менш складна структура: Цей алгоритм є більш ефективним і він також має меншу складну структуру.

Чому ми повинні використовувати симетричне шифрування ключа?

Нам слід скористатися цим шифруванням, оскільки це гарантує, що безпека не буде порушена, що є ключовим стандартом і спеціально для всіх банківських програм та інших фірм, що потребують критичних даних. Ми також повинні використовувати цей алгоритм завдяки його порівняно більш швидким темпам порівняно з іншими алгоритмами тієї ж ліги.

Майбутня сфера застосування

Обсяг цих ключів полягає в тому, що вони генеруються, які використовуються з декількома заданими наборами алгоритмів, спеціально називаються криптосистемами, щоб лежати, поки ці алгоритми не використовуються для здійснення однієї транзакції або для відправки та отримання тієї чи іншої форми пакет повідомлень. Як тільки дані доставляються призначеному одержувачу, симетрична область шифрування ключа зникає, оскільки ключ знищується і створюється новий ключ для іншого набору даних.

Навіщо нам це потрібно?

Дані є критичними, а безпека даних є однією з головних проблем, з якими сьогодні стикаються великі підприємства та банки. Зловмисник або хакер може легко підробляти та просте текстові форми даних. Тому забезпечення цих важливих відомостей стає обов'язковим, і тоді вступають у дію такі алгоритми та методи, як симетричне шифрування ключів.

Наскільки симетрична технологія шифрування ключів допоможе вам у кар’єрному зростанні?

Забезпечення даних - одна з головних проблем, з якою сьогодні стикається багато підприємств. Тому, якщо ви вивчаєте такі методи, як симетричні чи асиметричні методи шифрування ключів, ви зможете побачити свій шлях у відділі кібер криміналістики, криптовалютах, етичному злому та інших науково-дослідних інститутах на базі DoD.

Рекомендовані статті

Це був посібник із симетричного шифрування ключів. Тут ми обговорюємо роботу, використання, потреби, майбутній обсяг, переваги та те, як ця технологія допоможе вам у кар’єрному зростанні. Ви також можете ознайомитися з іншими запропонованими нами статтями, щоб дізнатися більше -

- Криптографія проти шифрування

- Алгоритм DES

- Що таке перелив буфера?

- Кешування HTTP

- Види шифру

- Генератор випадкових чисел у Matlab

- Генератор випадкових чисел у C #

- Генератор випадкових чисел у JavaScript

- Поточний шифр проти блокового шифру