Що таке основи кібербезпеки?

Слово "Основи кібербезпеки" можна класифікувати на два різні слова, а саме кібер означає "речі, прямо чи опосередковано пов'язані з комп'ютерами", а безпека означає "захист видів речей від неправильного використання". Такі термінології, як Комп'ютерна безпека або ІТ-безпека, є псевдонімом для кібербезпеки.

Поняття мирян, основи кібербезпеки - це кроки, спрямовані на захист життєво важливої інформації від крадіжок або пошкоджень обладнання, програмного забезпечення, а також інформації, що міститься в них. Життєва інформація може бути зламана (тобто отримати доступ без будь-яких пільг) хакером, тобто особою, яка здійснює злом. Цей хакер може бути відомий вам або він може бути анонімним. Існує два різних типи хакера, тобто хакер з білою шапкою та з чорною шапкою.

Хакери з білою шапочкою - це, як правило, відомі вам люди та дозволяють вам знати лазівку та вразливості у вашій системі. Їх ще називають етичним хакером. Зазвичай вони наймаються на корпоративну компанію, щоб знайти недоліки безпеки в їхній системі.

У принципах кібербезпеки, навпаки, хакер на чорну шапку - це люди, які здійснюють злом, щоб отримати прибуток (або заради розваги чи помсти) від життєво важливої інформації. Ця важлива інформація може бути окремою конфіденційною деталлю, такою як банківські реквізити, доступ електронної пошти тощо тощо або конфіденційні дані компанії, такі як доступ до захищеного сервера тощо.

Злом, який можна здійснити, можна класифікувати на різні типи, такі як:

- Соціальна інженерія

- На задньому плані

- Атака відмови в обслуговуванні (DoS)

- Підслуховування

- Спуфінг

- Фішинг

Соціальна інженерія - це навик, завдяки якому хакер отримує життєво важливу інформацію, маючи добрий зв’язок із жертвою. Наприклад, спілкуючись з другом, ви розкриваєте облікові дані електронної пошти, які чує невідома особа прямо за вами (показано на знімку 1).

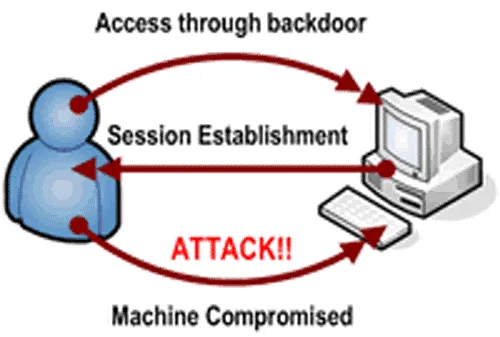

У реальному сценарії, на задньому плані розуміється можливість таємного входу та виходу на життєво важливий ресурс. Що стосується комп'ютерних систем, бекдор - це будь-який таємний метод обходу звичайного контролю автентифікації або основ керування кібербезпекою. Ці бекграунди можуть існувати з декількох причин, таких як погана конструкція системи або навмисне додавання дизайнером, яке зберігається в секреті для себе, або, яке може бути додано пізніше уповноваженою стороною, щоб дозволити законний доступ до системи.

Атака з відмовою в обслуговуванні (DoS) - це атаки, які не передбачають доступу до авторизованих користувачів до машин чи мережевих ресурсів. Наприклад, злом може вводити неправильний пароль кілька разів, так що обліковий запис блокується або машина / мережа може бути перевантажена настільки, що всі авторизовані користувачі не зможуть отримати доступ до ресурсів. У такому випадку атаку здійснює хакер з однієї машини, тобто єдиної IP-адреси. Це можна вирішити, заблокувавши конкретну IP-адресу за допомогою брандмауера. Однак може бути сценарій, коли атаку здійснює хакер з декількох машин. Це називається атакою розподіленої відмови в обслуговуванні (DDoS).

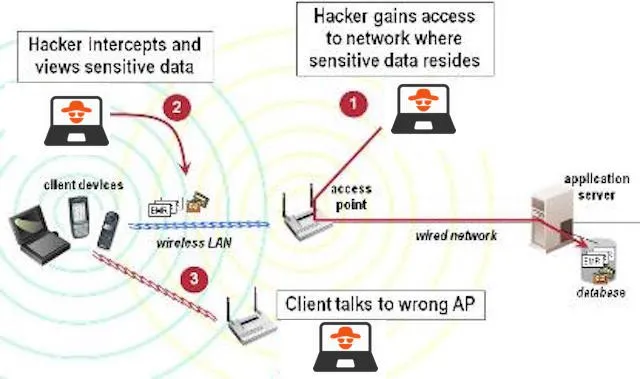

Термін підслуховування означає таємне прослуховування розмови. Що стосується комп'ютерної безпеки, то це, як правило, здійснюється між хостами кібербезпеки в мережі (показано на знімку 4). Наприклад, існує програма під назвою Carnivore, яка використовується ФБР (Федеральне бюро розслідувань) для того, щоб підслухати систему ISP (Інтернет-провайдерів).

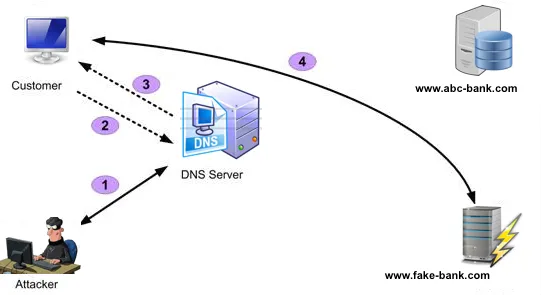

Термін підробка означає наслідувати щось, перебільшуючи його характерні риси певним особистим прибутком або прибутком. Підробка ідентичності користувача може бути охарактеризована як ситуація, коли одна людина або програма успішно маскується (означає робити вигляд, що хтось не є), як інший, підробляючи дані. Наприклад, Здійснення дзвінка хакером (претендуючи на оригінального користувача) банківському чиновнику для здійснення банківських операцій.

Рекомендовані курси

- Навчання JIRA

- Онлайн-курс по Java EE / J2EE

- Навчання професійних зборів та кабельних пристроїв

- Загальна мережева програма

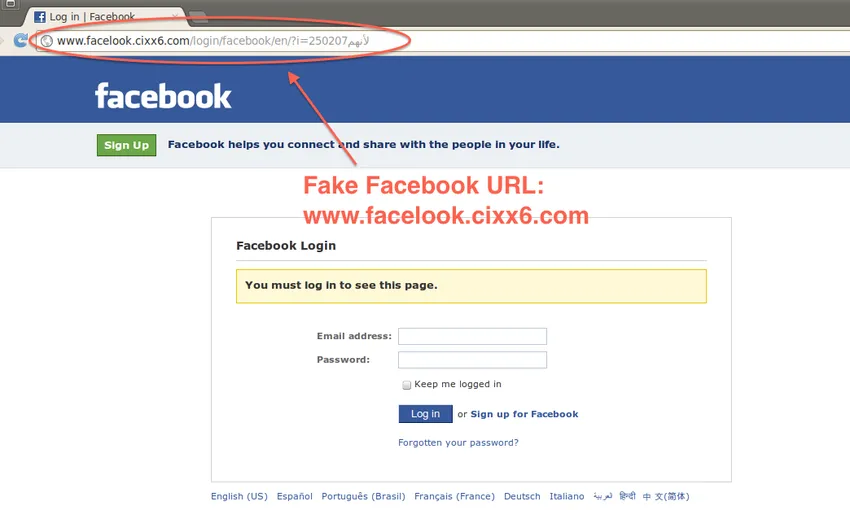

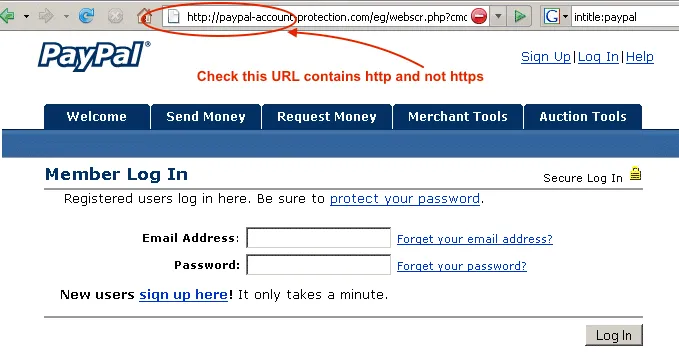

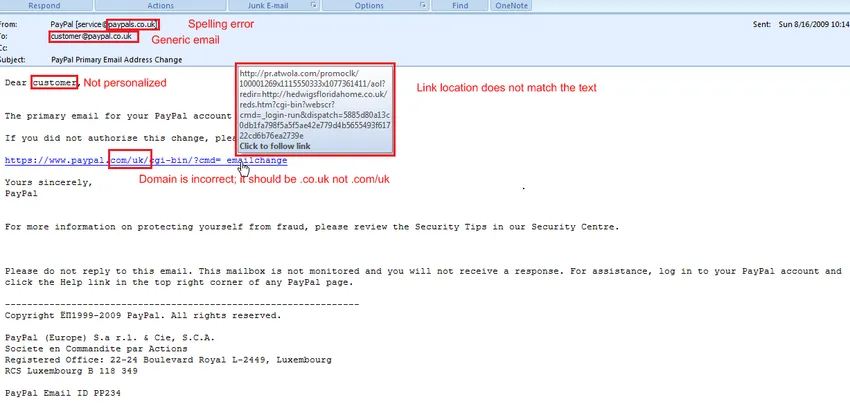

Фішинг - це шахрайська практика надсилання електронних листів, які вважають себе авторитетними компаніями, щоб спонукати людей розкривати особисту інформацію, таку як ім'я користувача, паролі та реквізити кредитної картки тощо в Інтернеті. Зазвичай це здійснюється підробкою електронною поштою або миттєвими повідомленнями. Зазвичай він спрямовує користувачів на веб-сайт, який, як видається, є законним, але насправді підроблений і контролюється хакером. Користувач вводить конфіденційні дані на підроблений веб-сайт, стаючи тим самим жертвою фішингу. Знімок екрана 6 показує, як створюється фішинг-сайт Facebook.

Найкращий спосіб захиститися від злому - це не використовувати комп’ютери! Це означає, що ви будете ізольовані від інформації про шосе під назвою "Інтернет". Це здається не можливим підходом до безпеки. Існує ще один підхід до того, щоб бути в безпеці, дотримуючись запобіжних заходів під час роботи з комп’ютерами.

Поради щодо особистої безпеки

Нижче наведено кілька особистих порад щодо безпеки та підказки, які допоможуть вам зламатись.

1. Важливість бездротової домашньої кібербезпеки:

- На початковому етапі інсталяції Wi-Fi завжди має пароль за замовчуванням. Змініть пароль Wi-Fi за замовчуванням. Пароль повинен бути надійним з алфавітом (як верхнього, так і малого), цифровими, спеціальними символами та повинен містити не менше восьми символів.

- Завжди вмикайте сумісне шифрування WPA2 (бездротовий захищений доступ) / WEP (Wired Equivalent Privacy) шифрування для Wi-Fi. Краще використовувати якесь шифрування, а не використовувати жодне.

- Змініть назву мережі за замовчуванням. Це відбувається тому, що мережі за замовчуванням більш схильні до злому.

- Увімкнути фільтрацію MAC-адреси. Цей механізм дозволяє Wi-Fi працювати лише з зареєстрованою MAC-адресою.

- Не підключайтеся автоматично до відкритої мережі Wi-Fi, оскільки такі мережі вразливіші до злому.

- Вимкніть мережу протягом тривалого періоду невикористання.

2. Важливість кібербезпеки соціальних медіа:

- Будьте обережні, натискаючи на посилання, які ви отримуєте у повідомленнях від невідомого відправника. Це відбувається тому, що посилання можуть переспрямовувати на веб-сайт, що фішингує.

- Знайте, що ви розмістили про себе. Деякі люди розміщують конфіденційні дані, такі як особистий контактний номер або адресу в соціальних мережах, таких як Facebook, Twitter тощо, що може бути небезпечно.

- Не довіряйте, що повідомлення є дійсно від того, від кого воно сказано. Відправник може підробити вміст, який претендує на оригінального відправника.

- Не дозволяйте службам соціальних мереж, таким як Facebook, Twitter, LinkedIn тощо, сканувати вашу електронну адресу. Це може дати можливість також читати вміст електронної пошти.

- Введіть адресу свого веб-сайту в соціальних мережах безпосередньо у свій браузер, а не натискаючи на посилання, оскільки це фішинг-сайт, який чекає отримання ваших конфіденційних даних.

- Будьте вибіркові щодо того, кого ви приймаєте за друга в соціальній мережі. Якщо ви додасте до соціальної мережі невідому особу, це може стати вхідним злом.

- Вибирайте свої соціальні мережі ретельно. Зрозумійте політику конфіденційності.

- Будьте уважні до встановлення додаткових додатків на ваших сайтах, оскільки цей додаток може бути троянами, які можуть отримати доступ до вашої системи.

3. Інтернет-банківська важливість кібербезпеки:

- Регулярно контролюйте свій рахунок.

- уникайте натискання електронної пошти. Така електронна пошта може стати фішинг-пасткою і може поставити вас у великі проблеми.

- Регулярно міняйте свої паролі та обов'язково використовуйте надійний пароль завжди.

- Отримайте доступ до своїх облікових записів із захищеного місця, наприклад, за допомогою Firefox, а не через Internet Explorer.

- Не заманюйте, якщо ви отримаєте електронний лист або SMS або будь-який телефонний дзвінок, який обіцяє винагороду за надання вашої особистої інформації, оскільки це може бути підходом соціальних інженерів до злому.

- Переконайтеся, що ви використовуєте лише офіційні програми, санкціоновані банком.)

4. Важливість кібербезпеки мобільного телефону:

- Завжди використовуйте шаблон, PIN-код або пароль для блокування пристрою. Якщо пристрій викрадено і не захищений паролем, хакер може неправильно використовувати пристрій.

Знімок екрана 11

Знімок екрана 11

- Автоблокуйте телефон, щоб захистити його.

- Для захисту даних пристрою слід використовувати програмне забезпечення для захисту даних.

- Постійно оновлюйте свої програми та програмне забезпечення пристрою та завжди оновлюйте їх із справжнього веб-сайту / джерела.

5. Діти, що піклуються про основи кібербезпеки:

- Поговоріть зі своїми дітьми про захист їх особистої інформації, стежте за «безкоштовними» речами та використовуйте надійні паролі електронної пошти.

- Порадьте дітям використовувати програмне забезпечення для сканування будь-яких завантажених програм.

- Слідкуйте за дітьми P2P (Peer-2-Peer) за діяльністю або звичками обміну файлами.

- Навчіть їх фішинг-аферам за допомогою демонстрації.

- Навчіть дітей про встановлені ними програми.

Перше джерело зображення: pixabay.com

Рекомендовані статті

Ось кілька статей, які допоможуть вам отримати більш детальну інформацію про типи кібербезпеки, тому просто перейдіть за посиланням.

- 13 Чи знаєте ви 13 корисних видів правил етикету електронної пошти

- 32 Важливі засоби кібербезпеки, про які ви повинні бути обізнані

- Важлива роль кібербезпеки в нашому житті

- Ти знав? 4 Шкідливі види кіберзлочинності в Індії

- Кібер-маркетинг